งานวิจัยฉบับใหม่ได้เปิดเผยภาพรวมที่ชัดเจนเกี่ยวกับยุทธศาสตร์ไซเบอร์ของรัสเซีย โดยเน้นว่ารัฐบาลรัสเซียมีการใช้ประโยชน์จากบริษัทเอกชน กลุ่มแฮ็กทิวิสต์ และองค์กรอาชญากรรมไซเบอร์อย่างเป็นระบบ เพื่อเสริมความแข็งแกร่งให้กับความสามารถในสงครามไซเบอร์ ขณะเดียวกันก็ยังหลีกเลี่ยงการถูกระบุว่าเป็นผู้กระทำโดยตรง (plausible deniability)

จุดเริ่มต้นของระบบ “เอาท์ซอร์ส” ด้านไซเบอร์ของรัสเซีย

แนวทางการจ้างงานภายนอกในวงการไซเบอร์ของรัสเซีย เริ่มตั้งแต่ช่วงหลังการล่มสลายของสหภาพโซเวียตในปี 1991 ช่วงที่เศรษฐกิจถดถอยและโครงสร้างรัฐล้มเหลว ทำให้ผู้เชี่ยวชาญด้านไอทีและอดีตเจ้าหน้าที่หน่วยข่าวกรองที่ว่างงาน หันมาเข้าร่วมกิจกรรมไซเบอร์ที่คลุมเครือระหว่างภารกิจรัฐ ธุรกิจเอกชน และอาชญากรรมไซเบอร์

หน่วยงานรัฐหลัก 3 แห่งที่ควบคุมเครือข่ายไซเบอร์

นักวิจัยจาก QuoIntelligence ระบุว่าระบบไซเบอร์ของรัสเซียมีการควบคุมหลักผ่าน:

- FSB (หน่วยข่าวกรองภายใน)

- SVR (หน่วยข่าวกรองระหว่างประเทศ)

- GRU (ฝ่ายข่าวกรองทางทหาร)

ทั้ง 3 หน่วยงานมีบทบาททับซ้อนและมักมีการ “เอาท์ซอร์ส” ภารกิจให้กับภายนอก เช่น บริษัทเอกชนหรือแฮ็กเกอร์ ทำให้ยากต่อการตรวจสอบและระบุแหล่งที่มา

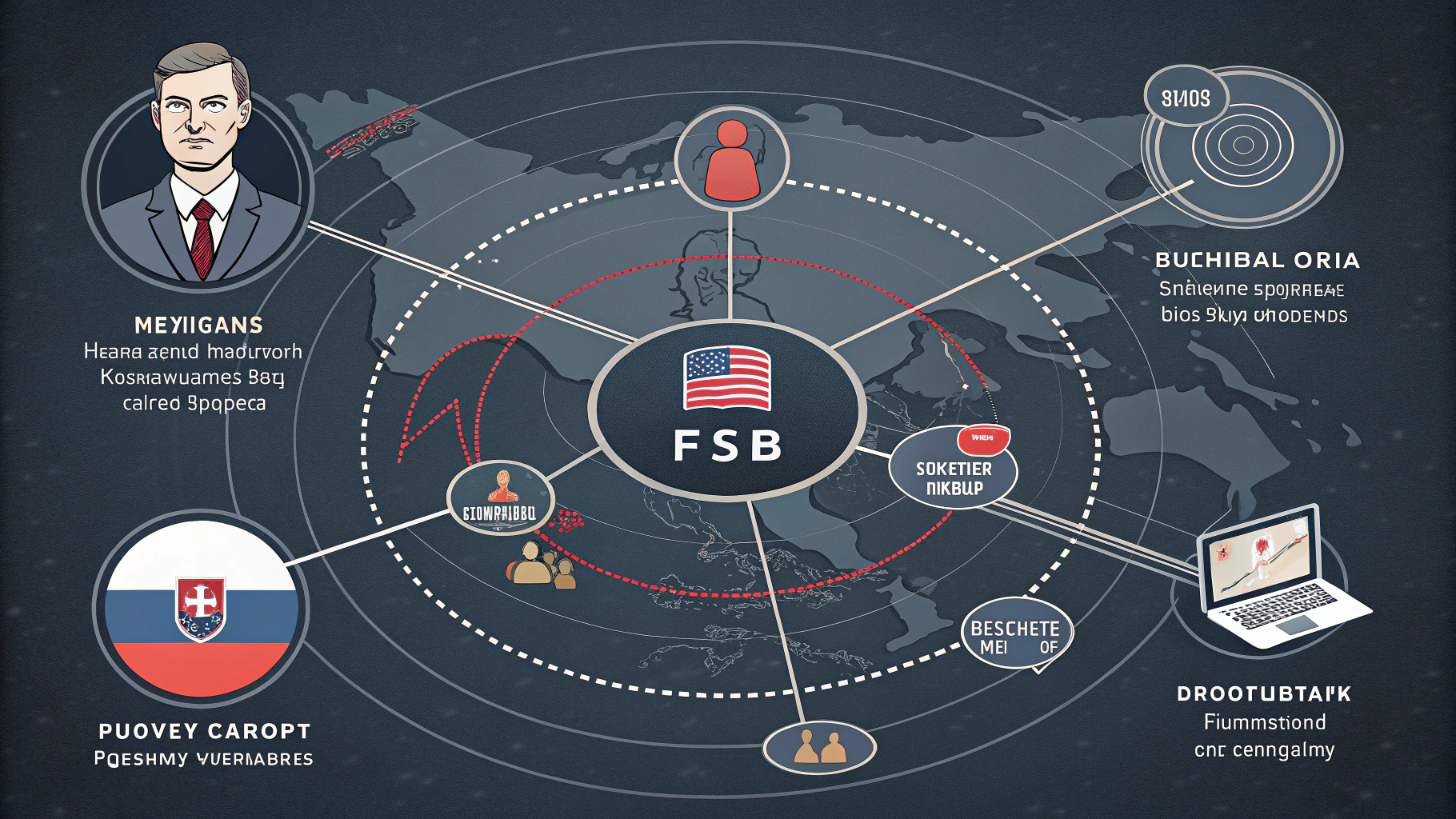

โครงสร้างแบบวงแหวน: รัฐอยู่ใจกลาง ภายนอกคือ “แนวร่วม”

โครงสร้างระบบไซเบอร์ของรัสเซียคล้ายกับแบบวงแหวน โดย:

- ใจกลางเป็นหน่วยข่าวกรองของรัฐ

- วงแหวนรอบนอกคือบริษัทไอทีเอกชน กลุ่มแฮ็กทิวิสต์ และกลุ่มอาชญากรรมไซเบอร์

ผู้เล่นสำคัญในระบบนี้ ได้แก่:

- บริษัทด้านความปลอดภัยชื่อดัง เช่น Kaspersky และ Positive Technologies

- บริษัทขนาดเล็ก เช่น NTC Vulkan และ Digital Security

- กลุ่มแฮ็กทิวิสต์ เช่น CyberArmyofRussia_Reborn ที่ทำงานร่วมกับ GRU (APT44)

- กลุ่มอาชญากรรมไซเบอร์ เช่น Conti และ BlackBasta ที่มีความร่วมมือในระดับต่างๆ กับรัฐ

แนวทางผสมผสานนี้ช่วยให้รัสเซียลดต้นทุนการปฏิบัติการ และเข้าถึงเทคโนโลยีใหม่ๆ จากภายนอกได้

บทบาทของบริษัทเอกชนในระบบไซเบอร์รัสเซีย

บริษัทเอกชนเหล่านี้ทำหน้าที่:

- วิจัยช่องโหว่ด้านความปลอดภัย

- พัฒนาเครื่องมือโจมตี

- ฝึกอบรมทางเทคนิคให้กับบุคลากรที่เกี่ยวข้อง

บริษัทประชาสัมพันธ์ เช่น Social Design Agency ยังมีบทบาทในการดำเนินการแคมเปญข้อมูลข่าวสารขนาดใหญ่ ตัวอย่างสำคัญคือ “ปฏิบัติการ Doppelgänger”

ปฏิบัติการ Doppelgänger: อาวุธข่าวสารในโลกไซเบอร์

แคมเปญ Doppelgänger แสดงให้เห็นถึงความซับซ้อนในการใช้เครือข่ายภาคเอกชนในการสร้างข่าวปลอม ปลอมแปลงเว็บไซต์ข่าวและหน่วยงานรัฐ ใช้เพื่อเผยแพร่ข้อมูลบิดเบือนในระดับสากล

แคมเปญนี้เปิดดำเนินการอย่างต่อเนื่องตั้งแต่รัสเซียรุกรานยูเครนในปี 2022 โดยเป็นตัวอย่างชัดเจนของการผสานภาครัฐและเอกชนเข้าด้วยกันในการทำสงครามข้อมูล

หากมองจากภาพรวมทั้งหมด จะเห็นว่ายุทธศาสตร์การโยนภารกิจให้ “มือที่สาม” ทำนั้น ช่วยให้รัสเซียสามารถทำสงครามไซเบอร์แบบมีฝีมือ ลึกและลับยิ่งขึ้น โดยไม่ต้องรับผิดโดยตรง ขณะเดียวกันก็ช่วยทำให้กำลังไซเบอร์ของประเทศ มีขนาดใหญ่และปรับขนาดได้ตามต้องการ